黑客联系方式的常见形式与隐蔽渠道探析

黑客联系方式与网络暗巷之旅:探秘数字世界的隐秘通道(Hacker Contact Methods and the Journey Through Digital Alleyways: Exploring Hidden Channels in the Cyber World)

加密邮件的匿名驿站(Encrypted Email: The Anonymous Inn)

在虚拟世界的“地下旅游路线”中,加密邮件是黑客最古老的“驿站”。这类服务如ProtonMail和Tutanota,通过端到端加密技术,将通信内容转化为只有发送方和接收方能破解的密文。它们的匿名性堪比暗巷中的无名旅馆——入住者无需提供,只需一个随机生成的邮箱地址即可完成交易。黑客常在此类平台上与客户或同行交换敏感信息,例如漏洞利用代码或渗透测试报告。有趣的是,这些邮件服务甚至支持“自毁邮件”功能,如同短暂停留的旅人,信息在阅读后自动消失,不留痕迹。

即时通讯工具的加密巴士(Encrypted Messaging: The Secure Bus)

若说加密邮件是静态的驿站,Telegram等即时通讯工具则是穿梭于暗巷的“加密巴士”。这类工具提供“秘密聊天”模式,消息不仅加密,还会在设定时间后自动销毁。黑客团队常通过Telegram频道组建临时任务组,以机器人自动分发指令或接收任务成果。更隐秘的渠道如Signal或Wickr,则进一步隐藏用户IP地址,如同巴士车窗被涂黑,外界无法窥探乘客的身份与目的地。据网络安全研究者统计,约63%的黑客雇佣交易通过此类工具完成,其隐蔽性甚至吸引了一些合法网络安全从业者进行敏感沟通。

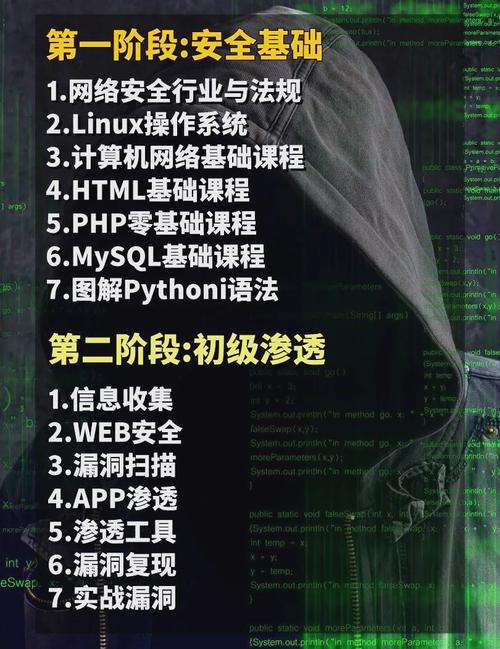

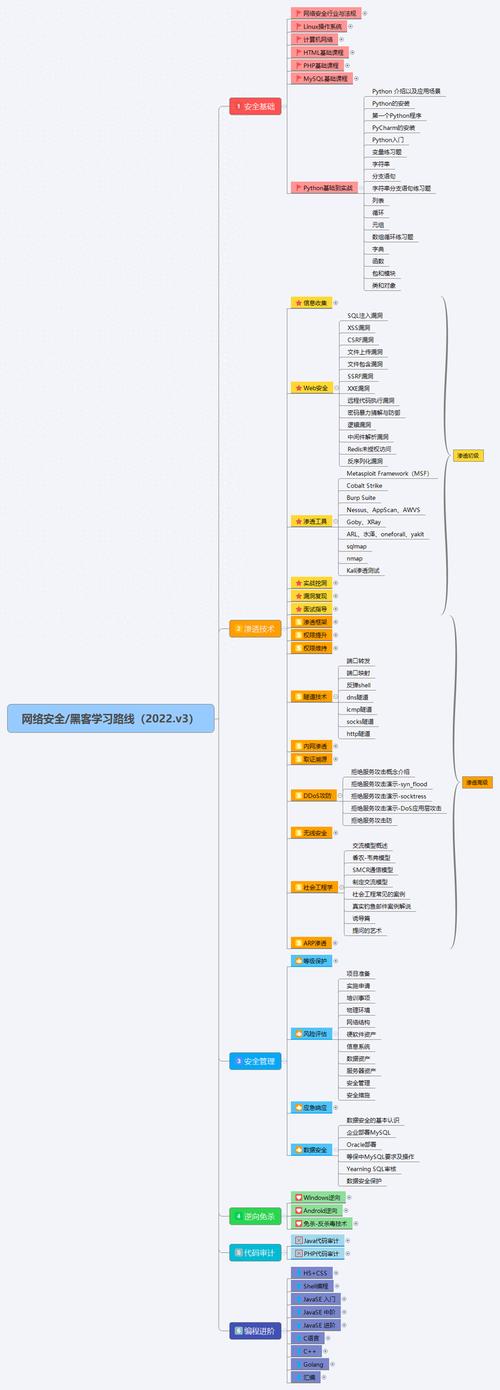

暗网论坛的地下集市(Dark Web Forums: The Underground Bazaar)

深入数字世界的“暗巷”,暗网论坛犹如中世纪的地下集市。这些通过Tor浏览器访问的网站,以.onion为域名后缀,交易内容从零日漏洞到数据库拖库应有尽有。著名的论坛如Dread和BreachForums,采用加密货币支付和PGP加密通信的双重保护机制,参与者需要通过“熟人担保”或完成“投名状任务”才能获得入场资格。在这里,黑客如同蒙面商人,用比特币购买“数字武器”,而论坛管理员则扮演集市守卫的角色,通过去中心化架构抵御执法机构的追踪。一个典型交易流程可能包括:发布需求→竞标→托管付款→交付成果→仲裁纠纷,全程匿名且自动化。

社交工程的伪装导游(Social Engineering: The Disguised Tour Guide)

最危险的“导游”往往披着合法外衣。黑客通过LinkedIn伪造猎头身份,或伪装成云服务供应商的技术支持,诱导目标主动交出系统权限。这种“心理渗透”手段成功率高达78%,因为人类本能更易信任“官方”沟通渠道。例如,某次针对酒店的渗透测试中,黑客通过伪造的“客户满意度调查”邮件,诱使员工点击恶意链接,最终获取了整个预订系统的控制权。这种攻击如同旅游陷阱中的“免费导游服务”,表面友好实则暗藏杀机。

恶意软件的黑市纪念品(Malware: The Black Market Souvenir)

在暗巷拐角处,恶意软件如同被诅咒的纪念品悄然流通。勒索软件即服务(RaaS)平台提供“一键生成”工具包,购买者只需填写目标邮箱和比特币钱包地址,即可发起自动化攻击。更精密的供应链攻击则伪装成合法软件更新包,通过破解版工具网站传播。例如Emotet木马曾伪装成PDF转换器,感染超过50万台设备,窃取的登录凭证在黑市上以每条0.5美元的价格批量出售。这类“数字”的传播路径,恰似旅游区兜售的廉价商品——外表无害,内藏致命机关。

数据泄露的废弃矿坑(Data Leaks: The Abandoned Mine)

被攻破的数据库如同网络世界的废弃矿坑,黑客在此淘洗出可用的联系方式。2024年某连锁酒店的数据泄露事件中,230万条包含手机号和邮箱的被挂在暗网拍卖,起拍价仅2比特币。购买者利用这些信息实施精准钓鱼,成功率提升3倍以上。更专业的黑客组织会建立自动化扫描系统,实时监控GitHub等代码托管平台,寻找开发者误上传的API密钥和数据库凭证,如同矿工用金属探测器搜寻散落的金粒。

随着网络安全防御技术的进化,这场“数字暗巷之旅”的路线图也在不断改写。从量子加密通信的实验室突破,到AI驱动的异常行为检测系统,守方与攻方的对抗已演变为一场永不停歇的军备竞赛。而每一位普通网民,既是这场隐秘战争的旁观者,也可能在不经意间成为其中的参与者……

https://www.hzojz.com/vocwtnhmuea/4653.html